Parlare di sicurezza IT oggi significa parlare del modo in cui le aziende affrontano il tema e di come intendono mitigare i rischi. La posta in palio è troppo alta: le aziende colpite da un attacco informatico registrano danni quantificabili in milioni di euro. E gli attacchi informatici diventano ogni anno più sofisticati e più frequenti.

Perciò, lavorare sulla sicurezza IT non può più essere una ciliegina sulla torta: dev’essere la torta. Rafforzare la sicurezza IT applicando i metodi del DevSecOps (crasi di “development”, “security” e “operations”) significa ottimizzare e configurare i processi legati al ciclo di sviluppo del software. L’obiettivo è garantire che i rischi siano intrinsecamente mitigati e che l’organizzazione approcci lo sviluppo degli applicativi in modo graduale, sfruttando le buone pratiche previste, dallo shift left fino all’integrazione di strumenti che automatizzino la ricerca di possibili vulnerabilità e rischi nel codice.

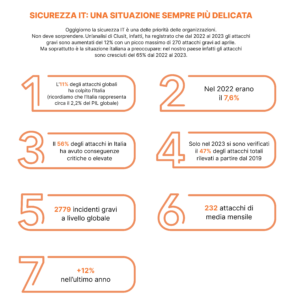

Sicurezza IT: una situazione sempre più delicata

Oggigiorno la sicurezza IT è una delle priorità delle organizzazioni. Non deve sorprendere. Un’analisi di Clusit, infatti, ha registrato che dal 2022 al 2023 gli attacchi gravi sono aumentati del 12% con un picco massimo di 270 attacchi gravi ad aprile. Ma soprattutto è la situazione italiana a preoccupare: nel nostro paese infatti gli attacchi sono cresciuti del 65% dal 2022 al 2023.

La sicurezza IT, allora, deve diventare il perno dei processi di sviluppo delle applicazioni: anziché reagire, le aziende sono chiamate a prevenire che possibili vulnerabilità, anche critiche, nel codice possano mettere a rischio i sistemi interni e quelli dei clienti, in caso di applicativi forniti a terzi. O che un tool di terze parti, magari in cloud, possa rappresentare una porta aperta verso la rete aziendale.

Le buone pratiche del DevOps rappresentano la prima linea di difesa per proteggere l’azienda e i dipendenti dagli attacchi informatici.

Sicurezza IT: le buone pratiche del DevSecOps

La metodologia DevSecOps è un significativo cambio di paradigma. Applicato al ciclo di sviluppo del software, racchiude una serie di buone pratiche che garantiscono applicazioni più robuste e sicure e di conseguenza evitano i rischi di sicurezza intrinsechi nel metodo convenzionale.

Stabilisci dei processi chiari

Una delle prime iniziative da attuare è di stabilire dei processi di sicurezza e implementarli. Si tratta di una fase importante perché, innanzitutto, stabilisce le priorità da seguire, ma anche perché assicura che tutte le figure coinvolte siano al corrente di cosa fare in ogni situazione. Inoltre, rappresenta un momento di riflessione su quali vulnerabilità possono colpire l’azienda e con quale impatto. Non tutte le vulnerabilità sono uguali e alcune sono molto più gravi di altre.

Sicurezza IT: passare a “shift left”

Immaginando il ciclo di sviluppo del software come una linea che si estende da sinistra (l’inizio) a destra (la fine), l’approccio “shift left” – che significa, appunto, spostare verso sinistra – implica far sì che la sicurezza venga integrata già all’inizio dello sviluppo del software. Prima ancora di cominciare a scrivere il codice, durante la fase di design, è essenziale che figure esperte nella sicurezza IT vengano coinvolte e inserite nel contesto di quello specifico applicativo. Così facendo, già in fase di design verranno aggiunti momenti di risk assessment e threat modeling, così che possano essere valutati e configurati sistemi di mitigazione dei rischi. Questo è l’unico modo per assicurare che le policy di sicurezza vengano adottate e rispettate.

Automatizza la ricerca di vulnerabilità

Un’ulteriore buona pratica del DevSecOps che offre significativi benefici al livello di sicurezza IT aziendale è l’integrazione di tool, come un software asset management, che possa automatizzare la ricerca di vulnerabilità mentre lo sviluppatore scrive il codice. Ciò significa che in tempo quasi reale le modifiche vengono controllate: in caso di una possibile vulnerabilità, l’utente viene notificato dal sistema. In questo modo, può subito intercettare il problema e risolverlo, oppure applicare, se necessario, un’eccezione. I sistemi automatizzati consentono di intervenire prima che un problema diventi più grande da gestire, ma senza intralciare o rallentare il lavoro degli sviluppatori.

La formazione è rilevante

Nel percorso di ottimizzazione dei processi legati alla sicurezza IT, è centrale che l’organizzazione preveda dei corsi di formazione, che possono anche essere verticali su specifici aspetti dello sviluppo o su specifici ruoli. I workshop aiutano ad avvicinare gli sviluppatori alle esigenze della cybersecurity e permettono di metabolizzare un nuovo metodo di lavoro, che sarà poi impiegato quotidianamente nel lavoro.

Cosa si intende per DevSecOps?

DevSecOps è una pratica sempre più diffusa nella sicurezza delle applicazioni che prevede l’introduzione della sicurezza già a partire dalle prime fasi del ciclo di vita dello sviluppo del software. Inoltre incentiva e facilita la collaborazione tra i team di sviluppo e quelli operativi (come già avveniva in DevOps, di cui rappresenta per molti versi l’evoluzione) fino ad includer i team di sicurezza nei cicli di distribuzione del software. Nasce come risposta alla necessità crescente di sicurezza, permettendo di concretizzare il concetto di security by design teorizzato già da tempo.

DevSecOps richiede un ulteriore cambio di paradigma, sia a livello di processo sia culturale da parte dei team coinvolti. Introduce infatti il principio che vede la sicurezza come una responsabilità condivisa. Tutti coloro che sono coinvolti nel ciclo di vita del software hanno un ruolo e un compito per integrare la sicurezza nel flusso di lavoro e per favorire integrazione continua e distribuzione continua (CI/CD).

Strategie di implementazione delle procedure DevSecOps

Implementare le procedure DevSecOps richiede, prima di tutto, una grande capacità organizzativa, dal momento che si tratta di coordinare tre contesti con caratteristiche ed esigenze diverse e specifiche. Il primo passaggio è senza dubbio valutare l’infrastruttura esistente e definire una roadmap con obiettivi chiari.

Un punto di partenza importante è senza dubbio la formazione dei team: tutti devono essere istruiti sulle tecniche usate e sui processi, anche quelli in cui non sono direttamente coinvolti, in modo da avere una visione complessiva che favorisca la collaborazione.

Per quanto riguarda l’integrazione della sicurezza nelle pipeline di CI/CD è possibile usare strumenti automatizzati come SAST, DAST e SCA, per identificare e risolvere vulnerabilità in modo tempestivo. Dal punto di vista soft, invece, è necessario adottare una cultura della sicurezza condivisa, dove ciascuno è opportunamente responsabilizzato.

Non bisogna infine dimenticare il monitoraggio applicativo, anche grazie a sistemi SIEM e SOAR, per esempio, capaci di rilevare attività sospette e minacce in tempo reale.

Infine, in un’ottica di miglioramento continuo, bisogna prevedere una revisione periodica delle procedure e l’aggiornamento degli strumenti e della formazione, per affrontare con successo le nuove minacce.

La sicurezza IT è un processo facilitato da DevSecOps

Una cosa dev’essere chiara: la sicurezza IT non è un prodotto, ma è un processo. E come tale, dev’essere continuamente monitorato, migliorato ed evoluto, tenendo traccia di cosa sta funzionando e cosa no; di quali aspetti devono essere resi più efficienti e quali migliorati; di che tipo di competenze ancora mancano in azienda.

Il DevSecOps è il perfetto esempio: è un impegno a lungo termine, che viene continuamente calibrato e ha bisogno di costanti aggiustamenti per assicurare che sia stato metabolizzato in azienda.

La sicurezza IT non può più aspettare: integrare nuovi processi è essenziale per proteggere gli asset aziendali da intrusioni e data breach. Il DevSecOps è la traccia da seguire.